Denken und handeln wie ein Hacker zu erlernen, ist in keinem ISO-Zertifizierungsprogramm enthalten. ISO-Zertifizierungen erscheinen oft lediglich als Mittel zur Bestätigung des Besitzes einer solchen Auszeichnung. Allerdings vermitteln sie höchstens das Wissen, einen erfolgreichen Cyberangriff zu bewältigen. Das Warum, das Wie und die Methoden zur zukünftigen Verhinderung solcher Vorfälle bleiben oft im Unklaren. In den…

SQL-Injection: So gehts

Alles, was ich nachfolgend erkläre, ist streng verboten und kann zu hohen Strafen führen. Warum erkläre ich das dann? Weil nicht nur ich dieses Wissen habe, sondern andere Leute auch und nur, wer seinen Feind kennt, kann ihn bekämpfen.Also: Das Wissen dieses Artikels ist nur für legale Penetration Tests und Security-Schulungen! Einleitung: Warum SQL-Injection noch…

Wenn Blinde von Farbe philosophieren

Ich habe ein absolutes Händchen dafür, auf komische Leute zu treffen. Gestern zum Beispiel, gab es im Kulturausschuss von Neuruppin (ich sitze da im Stadtparlament) eine Vorstellung des örtlichen Tourismusvereins…-anbieters…wie auch immer. Und ich kann nun mal nicht aus meiner Haut. Wenn da jemand vorträgt und auf die erfolgreiche Webseite hinweist, dann schaue ich mir…

GSM SIM Karte PIN Belegung

GSM-SIM-Karten (Subscriber Identity Module) sind der Schlüssel zu vielen unserer täglichen mobilen Aktivitäten. Sie speichern nicht nur unsere Telefonnummer, sondern auch wichtige Informationen wie Kontakte, SMS-Nachrichten, Mobilfunkanbieter-Daten und verschlüsselte Authentifizierungsdaten, die für den Zugang zum Mobilfunknetz erforderlich sind. Doch wie funktioniert das Auslesen dieser Daten, und was sind die rechtlichen und technischen Grenzen? Was kann…

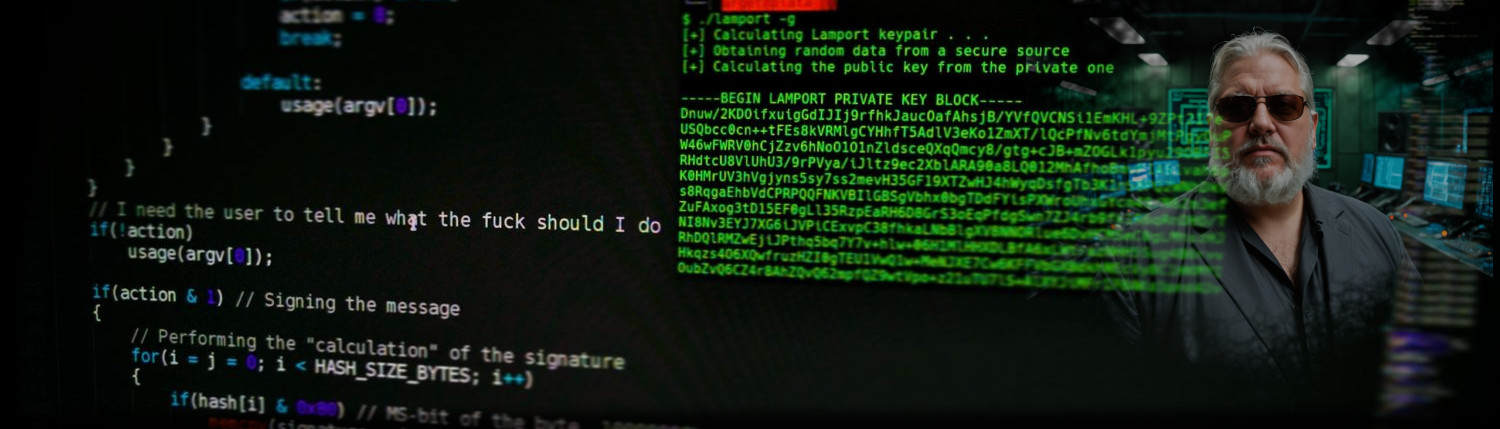

Mein Buch ist da!

Faszination Cybercrime – Das umfassende Cybercrime & -security Kompendium jetzt erhältlich

Wie uns die AI belügt

Die KI sagt uns, was wir hören wollen. Das wollen aber viele Menschen nicht hören. Sie vertrauen der KI blind.

Jetzt geht es Schlampern an den Kragen

Aus Bundesmitteln finanzierte Aufträge kommen oft mit Auflagen für IT-Sicherheit und Auftragnehmer müssen diese Verpflichtungen einhalten, erklärte Brian M. Boynton von der US-Staatsanwaltschaft. Seine Behörde hat jetzt 11,3 Millionen US-Dollar von zwei Unternehmen eingetrieben, die zugeben, die vorgeschriebenen Security Audits für eine im staatlichen Auftrag entwickelte Webseite nicht durchgeführt zu haben. Auslöser der Affäre ist…

Fachkräftemangel der Billiglöhner

In Deutschland fehlen rund 150.000 Fachkräfte allein in der IT Branche, erzählt die Bitkom. Ich selbst bin immer am Markt auf der Suche, allein schon aus Interessensgründen. Faktisch suche ich aber selbst gerade Aufträge bzw. eventuell auch einen fest angestellten Job, weil ich aus meinem Umfeld raus und wieder zurück zu meinen Wurzeln, der reinen…

Cyberangriff: IT-Experte erhebt schwere Vorwürfe gegen Südwestfalen-IT

Seit Ende Oktober ist der IT-Dienstleister von mehr als 100 Kommunen nach einem Hackerangriff offline. Jetzt räumt das Unternehmen erstmals Versäumnisse ein. Mehr als 100 Kommunen lassen digitale Prozesse über das Unternehmen abwickeln. Daher gelang es mit nur einem Angriff auf diesen Dienstleister so viele Kommunen lahmzulegen. Der WDR berichtet von Karsten Zimmer, einem IT…

Hackerangriff auf das städt. Klinikum Esslingen

Am 28.11.2023 wurde das städtische Klinikum Esslingen Opfer eines Cyberangriffs.Heute erklärt erklärt Geschäftsführer Matthias Ziegler, die Lage sei jetzt unter Kontrolle.

Polizei verhaftet mutmaßliche Ransomware-Hacker

Im Rahmen einer internationalen Strafverfolgungsoperation ist es Ermittlungsbeamten aus sieben verschiedenen Ländern zusammen mit Europol und Eurojust gelungen, in der Ukraine mehrere mutmaßliche Schlüsselfiguren hinter dem RaaS-Angebot (Ransomware as a Service) Hive festzunehmen. Die Gruppe stecke hinter mehreren hochkarätigen Cyberangriffen, die Schäden in Höhe von mehreren Hundert Millionen Euro zur Folge hatten, heißt es in…